معرفی محصولات سایبرنو

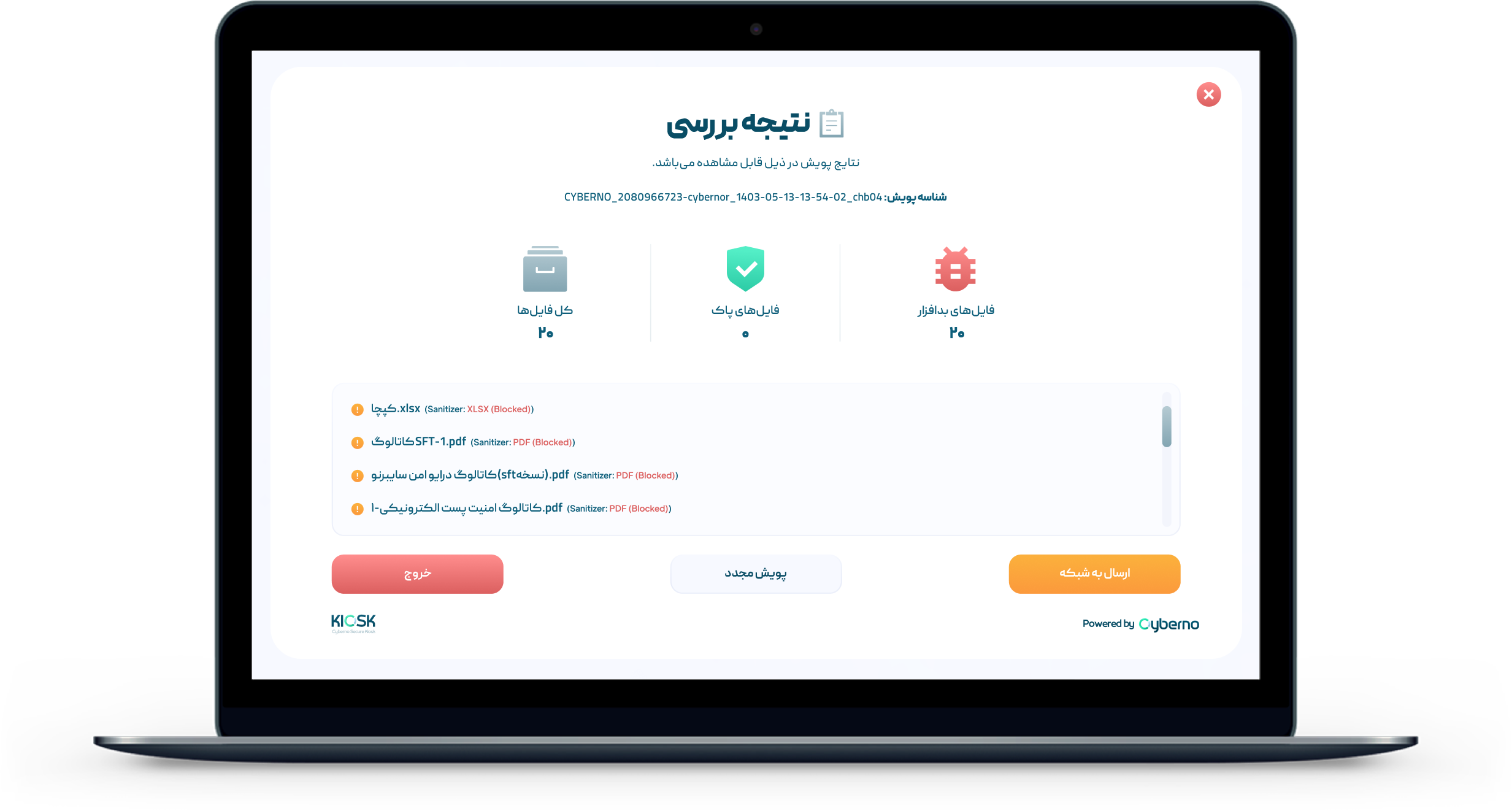

کیوسک سایبرنو

Cyberno Kiosk

یکی از عواملی که یک سازمان مورد نفوذ قرار میگیرد ورود فایلهای بدافزار یا آسیبپذیر به درون سازمان از طریق حافظههای فلش، لوحهای فشرده یا هارد دیسکهای اکسترنال میباشد. کیوسک امن سایبرنو دستگاهی است که در ورودی یا نقاط حساس سازمان شما همانند مراکز داده قرار میگیرد. این دستگاه در واقع به عنوان نگهبان امنیت دیجیتال سازمان شما عمل میکند.

انتقال امن فایل سایبرنو

Cyberno SFT

ورود فایل از اینترنت یا شبکه ناامن به درون شبکه داخلی سازمان ممکن است باعث نفوذ یا آلوده شدن آن به بدافزار گردد، بنابراین همواره یکی از چالشهای مدیران IT بوده است. سامانه انتقال امن فایل سایبرنو (سایبرنو Secure File Transfer) یا به طور خلاصه سایبرنو SFT راهکاری است که میتواند این چالش مدیران IT را حل کند.

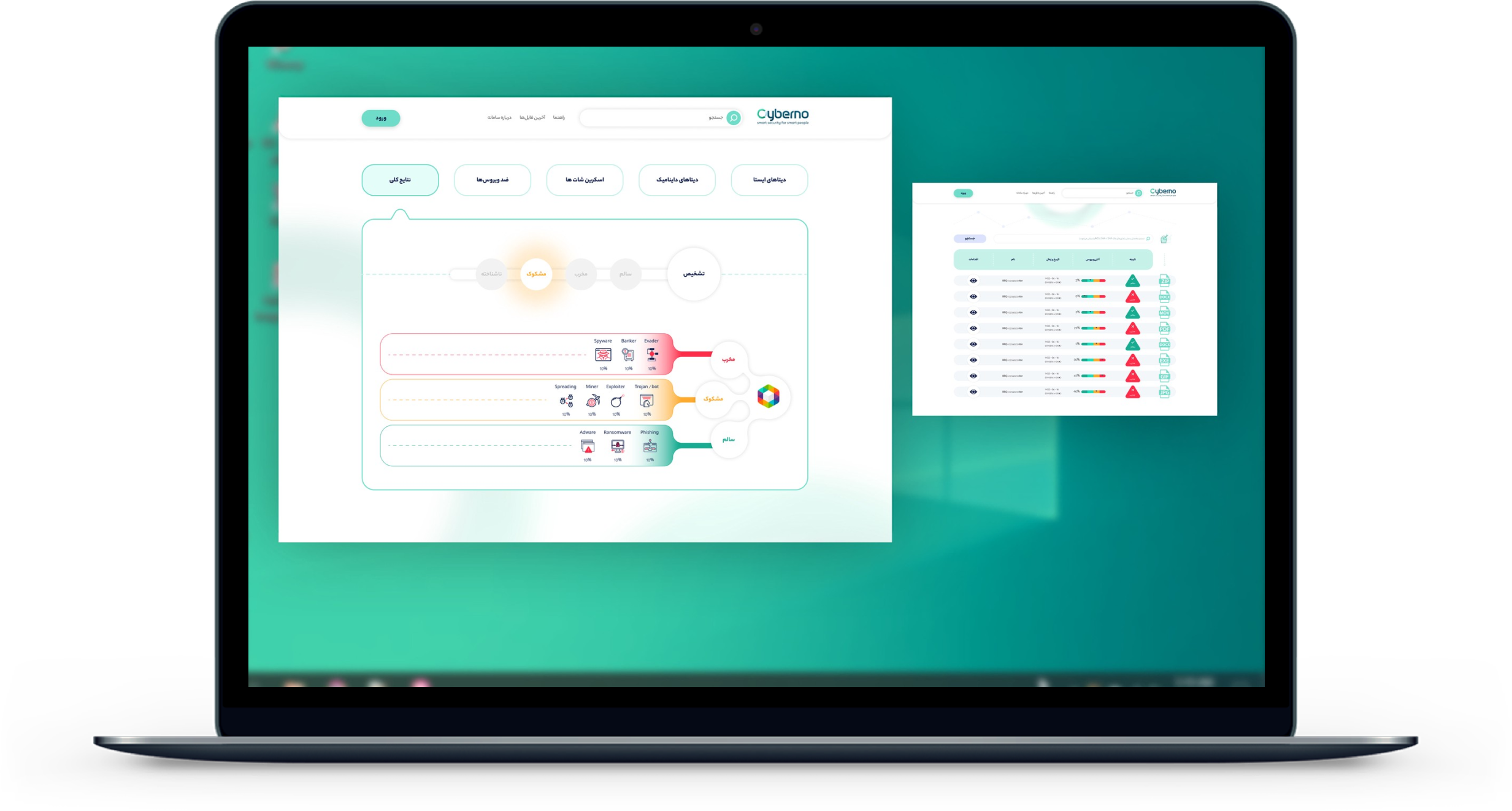

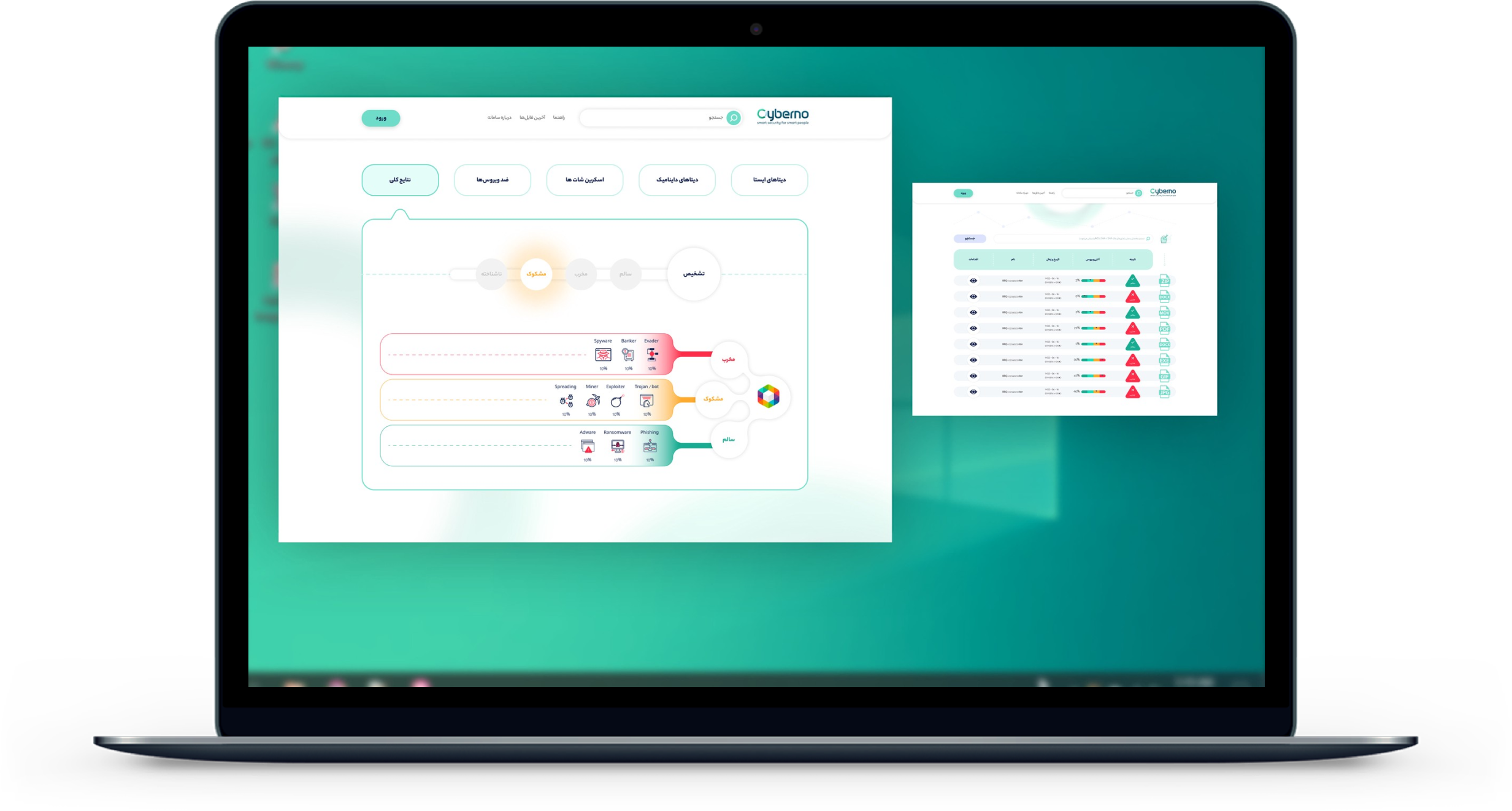

پویشگر چند موتوره سایبرنو

Cyberno MultiScanner

پویشگر چند موتوره سایبرنو سامانهای است که بیش از 30 ضدویروس و ابزار شناسایی بدافزار همانند Yara را با هم ترکیب کرده و در قالب یک خدمت به شما ارائه میکند.

امنیت ایمیل

Mail Security Gateway

سایبرنو تمامی تهدیدات امنیتی ایمیل را برطرف و نوعی فناوری پیشرفته پیشگیری از تهدید را ارائه میکند که زمان تشخیص آلودگی بدافزاری را به طور قابل توجهی، تا حتی نزدیک به صفر، کاهش میدهد راه حل امنیت ایمیل سایبرنو، فایلهای ضمیمه ایمیل را پیش از دریافت شدن، خنثیسازی میکند تا جلوی حملات روز صفر را بگیرد و همچنین، از بهترین موتورهای ضد فیشینگ و ضد هرزنامه برای پیشگیری از حملات هرزنامه و فیشینگ استفاده میکند.

جعبه شن سایبرنو

Cyberno SandBox

طبق آمار منتشــرشده توسط شرکت کســپرسکی در سال ۲۰۱۸ روزانــه حدود ۳۲۰ هــزار نمونه بدافـــزار جدید شناســایی میشود. مطــمئنا این حجم از بدافـزار به طور دستی قابل تحلیل نیست. بنابراین ابزارهای تحلیل خودکــاری باید وجود داشته باشنــد که بتوانند گزارشــی با جزئیــات کامل از نمونه بدافــزار به سرعت و بدون مـداخله کـاربــر ایجاد نمــایند. جعبــه شن سایبرنو سامـانهای تحت وب است که میتــواند برای تحلیــل خودکار فایلهای مشکوک سیستم عامل ویندوز مورد استفاده قرار گیرد.

درایو امن سایبرنو

Cyberno Secure Drive

امــروزه تقــریبا هر دستگاه الکتـــرونیکی همانند یک لپتاپ میتواند آلـــوده به بــدافزار یا هدفی برای نفوذ باشد. درایــو امن سایبرنو یک درایــو USB است که میتوانــد قبل از ورود لپتاپ یا ســایر تجهــیزات ذخیــرهســازی اطلاعات به درون سازمان آنها را مورد بررسی قرار دهد تا حاوی بدافزار یا نرمافزار آسیبپذیر نباشند. همچنین این دستگاه میتواند به عنــوان یک درایو نجــات رایانه عمـل کند. زمانی که رایانه شما آلوده به بدافزار شده باشد، ممکن است نتوانــید سیستم عامل خود را اجرا نمایید، یا از ضدویروس موجود در سیستم عامل برای حذف بدافــزار استفاده کنید. در این مــوارد رایانه را با این درایــو امن بوت کرده و اقــدام به حــذف بـدافــزار و نرمافزارهای آسیبپذیر نمایید.

آزمایشگاه امنیت تلفن همراه

Mobile Security Lab (MobSL)

سایبرنو با ارائهی سرویــس بررســی امنیتی برنامههای تلفن همراه تلاش بر رفع نیاز توسعهدهندگان و همچنــین دغدغههــای کاربــران عــمومی تلفن همــراه کرده است. نسخه رایگان این محصول میتــواند حــدود ۸۰ آسیــبپذیری متــداول در برنامههــای تلفن هـــمراه را شناســایی نماید. همچــنین شما میتوانــید جهت تســت نفوذ برنامه تلفن همراه خود مطابق با استاندارد MASVS با ما تماس حاصل فرمایید.