ساخت سفارشی جعبهشن (سندباکس - Sandbox) برای تحلیل بدافزار

نحوه ساخت سفارشی یک جعبه شن تحلیل بدافزار

هر محقق امنیت سایبری پیش از شکار کردن بدافزارها، نیازمند محیطی آزمایشگاهی برای تحلیل آنها است. چندین روش برای اینکار وجود دارد که مهمترین آنها، ساخت محیطی سفارشی یا استفاده از یک نرمافزار جانبی هستند. در این مقاله میخواهیم تمامی مراحل ساخت سفارشی جعبهشن تحلیل بدافزار را به شما آموزش دهیم تا بدون در خطر قرار دادن کامپیوتر خود بتوانید بدافزارها را در آن تحلیل کنید. با سایبرنو همراه باشید.

چرا به جعبهشن بدافزار نیاز دارید؟

جعبهشن محیطی است که امکان شناسایی تهدیدات سایبری و تحلیل آنها را بدون خطر آلوده شدن کامپیوتر شما فرآهم میآورد. با استفاده از جعبهشن، تمامی اطلاعات روی کامپیوتر شما، در امنیت کامل خواهند بود و فایلهای مشکوک نمیتوانند به سیستم شما دسترسی پیدا کنند. شما میتوانید در محیط جعبهشن، فرایندهای بدافزاری را تحت نظر داشته باشید و الگوهای آنها را شناسایی و رفتار آنها را بررسی کنید.

پیش از ایجاد جعبهشن باید هدف شما از این کار مشخص باشد. دو روش برای سازماندهی فضای کار تحلیل بدافزار وجود دارد که به شرح زیر هستند:

- جعبه شن سفارشی: خود تحلیلگر، صفر تا صد جعبه شن را متناسب با نیازهای خودش میسازد.

- جعبه شن جامع و از پیش آماده: تحلیلگر از یک سرویس چندمنظوره با تنظیمات متعدد که جوابگوی نیاز او است، استفاده میکند.

نحوه ساخت سفارشی جعبه شن بدافزار

در زیر، نحوه ساخت جعبه شنی سفارشی را به صورت گام به گام به شما مخاطب گرامی سایبرنو آموزش میدهیم.

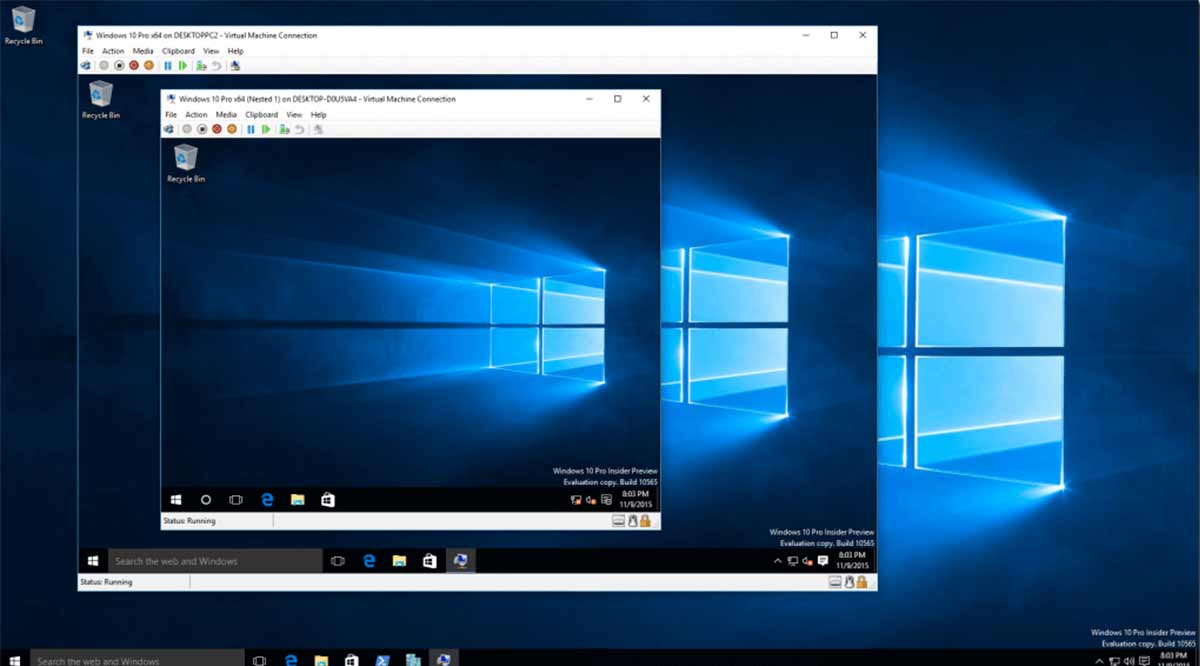

۱- ماشین مجازی را نصب کنید

اجرای بدافزارها باید در محیطی کاملا جدا از محیط اصلی سیستم شما انجام شود تا بدافزار نتواند سیستم عامل میزبان را آلوده کند. بهترین کار این است که کامپیوتری جداگانه برای تحلیل بدافزار داشته باشید اما شما میتوانید با نصب ماشین مجازی روی کامپیوتر خود، بدون نیاز به اختصاص دادن یک کامپیوتر جداگانه به تحلیل بدافزار، محیطی قرنطینه داشته باشید. امکان نصب همزمان چندین ماشین مجازی با سیستم عاملهای مختلف روی یک سیستم واحد نیز وجود دارد. بعضی از رایجترین ماشینهای مجازی موجود عبارتند از:

- VMWare

- VirtualBox

- KVM

- Oracle VM VirtualBox

- Microsoft Hyper-V

- Parallels

- Xen

۲- artifacts را از ماشین مجازی حذف کنید

بدافزارهای مدرن، هوشمند هستند و درک میکنند که در ماشین مجازی اجرا میشوند یا خیر. بنابراین، باید artifacts را از ماشین مجازی حذف کنید. وجود Artifactهایی مثل کد، تشخیص حذف و ... را بررسی کنید.

۳- از یک شبکه جداگانه استفاده کنید

دیگر اقدام احتیاطی که باید پیش از اجرای بدافزار در محیط ماشین مجازی انجام دهید، استفاده از یک سیستم شبکه جداگانه است. شما باید به هر قیمتی، مانع از دسترسی بدافزار به شبکهای شوید که به کامپیوترهای دیگر شما دسترسی دارد. برای این کار، میتوانید از یک سرویس VPN مطمئن استفاده کنید ولی باید مراقب باشید که تنظیمات آن را درست انجام دهید. آدرس IP شما به هیچ وجه نباید لو برود.

۴- منابع واقع بینانهای به ایجاد جعبه شن سفارشی اختصاص دهید

هدف شما از ایجاد جعبهشن، ایجاد سیستمی است که تا حد امکان برای فریب دادن برنامههای نرمافزاری و اجرای کامل آنها، مطمئن باشد. بنابراین، باید منابعی واقعبینانه به این کار اختصاص دهید. برای ایجاد یک جعبهشن بدافزاری مطمئن باید حداقل ۴ گیگابایت رم، یک پردازنده مرکزی حداقل ۴ هستهای و حداقل ۱۰۰ گیگابایت حافظه در اختیار داشته باشید.

مشخصات فوق، حداقل نیازمندیهای لازم برای ایجاد یک جعبه شن بدافزاری مطمئن است. گذشته از این، به یاد داشته باشید که بدافزارها، تنظیمات سیستم شما را بررسی میکنند. اگر در هر جایی از سیستم شما نامی از ماشین مجازی برده شده باشد، بدافزار میتواند آن را شناسایی و از اجرا شدن و کار کردن امتناع کند.

۵- نرمافزارهای عمومی را روی ماشین مجازی نصب کنید

در صورتی که روی ماشین مجازی فقط ویندوز نصب کنید و نرمافزار دیگری به آن اضافه نکنید، ممکن است بدافزار متوجه اجرا شدن در ماشین مجازی شود. بنابراین، برای فریب دادن بدافزار باید نرمافزارهای عمومی مثل مجموعه مایکروسافت، مرورگرها و برنامههای دیگری که اکثر کاربران از آنها استفاده میکنند را روی ماشین مجازی نصب کنید.

۶- پیش از اجرای بدافزار چندین فایل را باز کنید

بعضی از بدافزارها حتی با نصب نرمافزارهای جانبی روی ماشین مجازی نیز فریب نمیخورند و برای فریب دادن آنها باید چندین فایل مثل یک فایل ورد و یک صفحه مرورگر را روی ماشین مجازی باز کنید تا محیط آن، واقعیتر به نظر برسد.

همچنین، میتوانید از نرمافزارهای Regshot یا Process Monitor برای ایجاد لاگهایی از رجیستری و تغییرات سیستم فایلها استفاده کنید تا محیط ماشین مجازی، هر چه واقعیتر به نظر برسد. دقت داشته باشید که بدافزارها میتوانند این نرمافزارها را در هنگام اجرا، شناسایی کنند.

۷- اتصال به اینترنت را شبیهسازی کنید

بعضی از بدافزارها، پیش از اجرا شدن، اتصال به اینترنت و دسترسی به وبسایتهایی مثل گوگل را بررسی میکنند. چگونه میتوان بدافزاری را به گونهای فریب داد که تصور کند به اینترنت متصل است؟

ابزارهایی مثل INetSim و FakeNet tool، اتصال به اینترنت را شبیهسازی میکنند و امکان رهگیری درخواستهای بدافزار را برای شما فرآهم میآورند.

شما باید پروتکلهای شبکه را پیش از بدافزار و سرویس هاست آن، بررسی کنید اما پیش از این کار باید با استفاده از نرمافزار WireShark متوجه شوید که نمونه آنالیز شده برای اتصال به چه چیزی تلاش میکند. باید خیلی مراقب باشید تا بدافزار نتواند WireShark را شناسایی کند.

۸- ابزارهای تحلیلی را نصب کنید

مرحله بعدی، آمادهسازی و نصب ابزارهایی است که میخواهید از آنها برای تحلیل بدافزار استفاده کنید. استفاده از ابزارهای زیر را برای تحلیل بدافزار به شما توصیه میکنیم:

- ابزارهای Flare VM

- ابزارهای دیباگر (Debugger): نرمافزار x64dbg کدهای بدافزاری را با اجرای آنها شناسایی میکند.

- ابزارهای دیس اسمبلر (Disassemblers): نرمافزار Ghidra با دسترسی به خروجی دیکامپایلر، مهندسی معکوس را سادهتر میکند. میتوان از آن به عنوان دیباگر نیز استفاده کرد.

- ابزارهای تحلیل ترافیک: نرمافزار WireShark اتصالات شبکه و درخواستهای بدافزار را بررسی میکند.

- ابزارهای تحلیل فایل: ابزارهایی مثل Process Monitor و ProcDOT نحوه پردازش فایلها را بررسی میکنند.

- ابزارهای نظارت بر پردازش: ابزارهایی مثل Process Explorer و Process Hacker به نظارت بر رفتار بدافزار کمک میکنند.

۹- سیستم خود را به آخرین نسخه به روز رسانی کنید

سیستم و تمامی نرمافزارهای شما باید به روز باشند. نیازی به بهروز رسانی تغییرات معمولی ویندوز که هر از چندگاهی ایجاد میشوند، نیست اما ممکن است آزمایش شما نیاز به نسخه دیگری از ویندوز داشته باشد. برای مثال، ممکن است بدافزار از بعضی خطاها در نسخههای قبلی سیستم عامل استفاده کند. در چنین شرایطی، باید نسخهای از سیستم عامل را روی ماشین مجازی خود نصب کنید که دارای آن خطاها باشد.

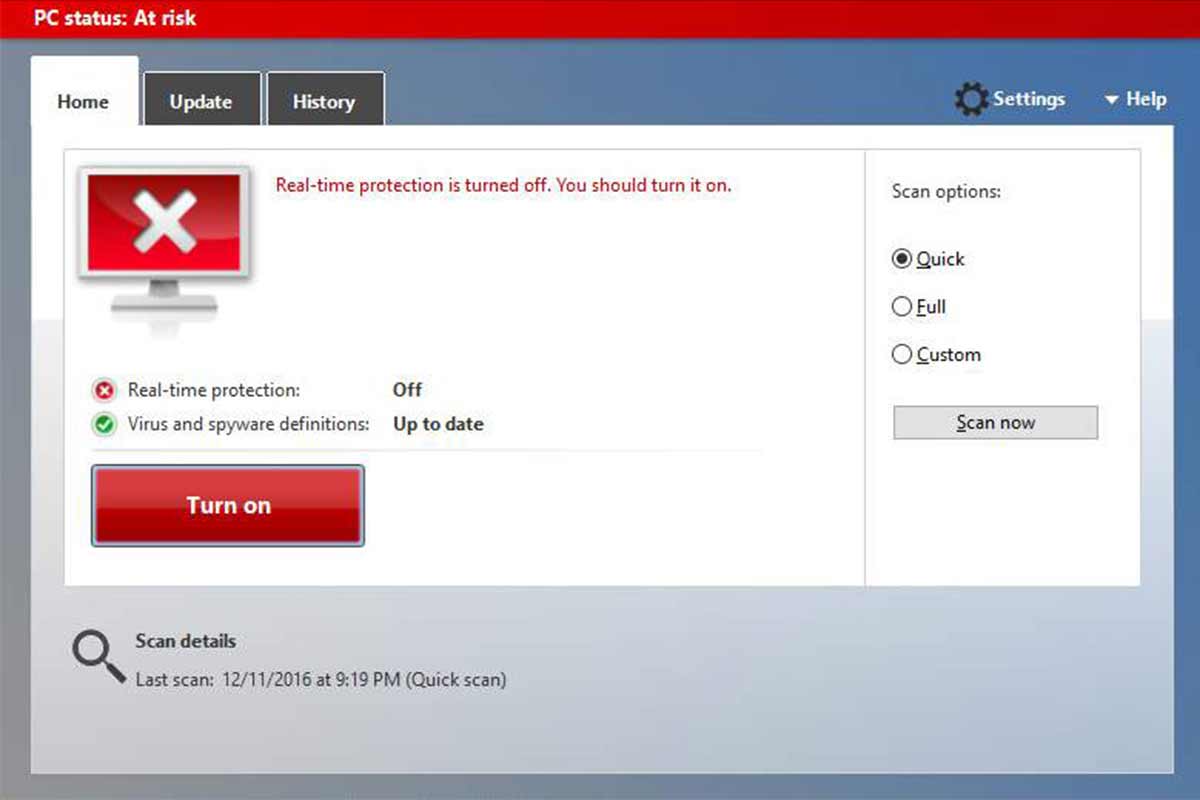

۱۰- دیفندر و فایروال ویندوز را خاموش کنید

برای اینکه بدافزار بتواند اجرا شود، قابلیتهایی مثل دیفندر و فایروال ویندوز ماشین مجازی را خاموش کنید.

۱۱- فایلها را برای تحلیل آماده کنید

یک فولدر مشترک درست کنید و دایرکتوری مورد نیاز خود را انتخاب کنید. فراموش نکنید که یک اسنپشات از سیستم عامل ماشین مجازی بگیرید تا در صورت بروز هر خطایی بتوانید آن را به حالت قبلی باز گردانید. در صورتی که همه ۱۱ مرحله بالا را انجام دادهاید، برای شروع تحلیل آماده هستید.

آیا روش بهینهتری برای تحلیل بدافزار وجود دارد؟

انجام دادن تمامی مراحل بالا نیازمند زمان زیاد و آمادهسازی طولانی است. با این حال، این احتمال وجود دارد که جعبه شنی که میسازید، خیلی امن نباشد یا بدافزار بتواند آن را شناسایی کند. آیا روش بهتری وجود دارد؟ بله، شما میتوانید از یک جعبه شن پیشساخته مثل جعبه شن پارسا استفاده کنید.

سرویس جعبه شن پارسا یک سرویس تحت وب توسعه یافته توسط شرکت دانشبنیان سایبرنو است که میتوانید از آن برای بررسی فایلهای مشکوک سیستم عامل ویندوز استفاده کنید.

مقالات تخصصی

مقالات تخصصی