7 کاری که پس از نفوذ باجافزار باید انجام دهیم!

حملات باجافزاری و مقابله با آنها

حملات باجافزاری از مهمترین تهدیدات سایبری هستند که به ویژه از زمان معرفی بیتکوین و دیگر ارزهای دیجیتال و امکان دریافت باج به صورت کاملا ناشناس، روز به روز به تعداد آنها اضافه میشود.

باجافزار نوعی بدافزار است که پس از آلوده کردن سیستم قربانی، فایلها و اطلاعات روی آن را رمزنگاری میکند و از قربانی باج میگیرد تا این فایلها و اطلاعات قفل شده را رمزگشایی کند.

هم کامپیوترهای شخصی و هم کامپیوترهای سازمانی شرکتهای تجاری و سازمانهای حساس دولتی و نظامی، محل ذخیرهسازی اطلاعات حساسی مثل اطلاعات مالی و حسابهای بانکی، اطلاعات شخصی، اطلاعات سازمانی و حرفهای حساس و ... هستند. بنابراین، محافظت از کامپیوترها و شبکههای شخصی و سازمانی در مقابل حملات باجافزاری اهمیت بسیار زیادی دارد.

با اینکه رعایت پروتکلهای امنیت سایبری شانس آلوده شدن سیستمها به باجافزار ها را کاهش میدهد اما هیچ تضمینی نیست و همواره باید احتمال شکست خوردن این پروتکلها و عبور باجافزار از سدهای امنیتی را در نظر داشته باشیم؛ گاهی اوقات، یک خطای انسانی ساده میتواند کل سیستمها و شبکههای سازمان را آلوده کند.

بنابراین، دانستن کارهایی که پس از نفوذ باجافزار باید انجام شوند و کارهایی که باید از آنها اجتناب کنیم، بسیار مهم است.

موضوع مقاله پیش رو، «مدیریت بحران پس از نفوذ باجافزار» است. پس از مطالعه این مقاله باید آموخته باشید که در صورت نفوذ باجافزار به سیستمها و شبکههای شما باید چه اقداماتی انجام دهید و از انجام چه کارهایی پرهیز کنید. در انتها نیز روشهای پیشگیری از نفوذ باجافزار را مرور خواهیم کرد. با سایبرنو همراه باشید.

باجافزار چیست؟

اگر بخواهیم خیلی ساده توضیح دهیم، میتوانیم بگوییم که باجافزار نوعی بدافزار است که از دسترسی شما به دادههای ذخیره شده روی کامپیوتر خود شما جلوگیری میکند. ممکن است پس از آلوده شدن به باج افزار، خود کامپیوتر قفل شود یا دادههای ذخیره شده در آن سرقت، حذف یا رمزنگاری شوند.

بعضی از باجافزارها خاصیت ویروسی دارند و به صورت خود به خودی از سیستمی به سیستم دیگر منتقل میشوند.

معمولا، باجافزارها پس از نفوذ به سیستم از قربانی در ازای رمزگشایی سیستم یا دادههای ذخیرهشده روی آن، باج میخواهند. از آنجایی که تراکنشها در بلاک چین بیتکوین و بسیاری دیگر از بلاک چینهای ارز دیجیتال به صورت کاملا ناشناس انجام میشوند، در اکثر موارد، باج درخواستی به صورت رمزارز است. با این حال، حتی اگر باج را پرداخت کنید هیچ تضمینی وجود ندارد که مهاجم به قول خودش عمل کند و کلید رمزگشایی را در اختیار شما قرار دهد.

۷ مرحله مدیریت بحران پس از نفوذ باجافزار

حالا که با مفهوم باجافزار آشنا شدید، میخواهیم در رابطه با موضوع اصلی این مقاله، یعنی بایدها و نبایدها پس از حمله باجافزاری صحبت کنیم. در این بخش، هفت مرحله مدیریت بحران باجافزاری را برای شما توضیح میدهیم. همچنان با ما همراه باشید.

گام اول: درک درستی از وضعیت داشته باشید

سیستم یا سیستمهای شما مورد حمله باجافزاری قرار گرفتهاند. باجافزار توانسته است که آنتی ویروس و دیگر لایههای دفاع سایبری شما را دور بزند.

رایجترین دلیل شکست خوردن سیستمهای دفاع سایبری در مقابل حملات باج افزاری، اشتباهات یا اقدامات عامدانه انسانی کسانی است که به سیستم دسترسی دارند. در واقع، یکی از روشهای اصلی حملات باج افزاری، مهندسی اجتماعی (Social Engineering) است. در اکثر حملات مهندسی اجتماعی نوعی پیام مثل ایمیل یا پیامک برای افراد هدف ارسال و از آنها خواسته میشود که روی یک لینک کلیک یا کد QR خاصی را اسکن کنند.

خطاهایی مثل کلیک کردن کاربر روی لینک ناشناس یا اسکن کردن کد QR غیر مطمئن، همانند مجوزی برای نفوذ باجافزار به سیستم است. باجافزار میتواند پس از نفوذ، فایلهای سیستم عامل، اطلاعات ذخیره شده روی سیستم یا حتی فایلهای ذخیره شده روی فضاهای ابری را رمزنگاری کند.

بعضی از سازمانهای امنیت سایبری، نرمافزارهای رایگانی برای رمزگشایی فایلهای رمزنگاری شده به وسیله باجافزار منتشر میکنند ولی شانس موفقیت این نرمافزارها بسیار پایین است. در بهترین شرایط، رمزگشایی با این نرمافزارها، ساعتها طول میکشد و این نرمافزارها فقط در مورد انواع معدودی از حملات باج افزاری، موفق عمل میکنند.

در اکثر موارد پس از حملات باج افزاری، مجبور میشوید که برای بازیابی دادههای رمزنگاری شده، از نسخه پشتیبان استفاده کنید و اگر نسخه پشتیبان نداشته باشید، راهی جز پرداخت باج ندارید که البته توصیه نمیشود. معمولا، میزان باج بین صدها دلار تا هزاران دلار است و به صورت رمزارز درخواست میشود.

در صورتی که سازمان تحت حمله باجافزاری قرار گیرد باید آن را با مدیران اجرایی و پرسنل سازمان در میان بگذارید. روز سختی در انتظار بسیاری از مدیران و پرسنل سازمان خواهد بود.

گام دوم: Network Shareها را قفل کنید

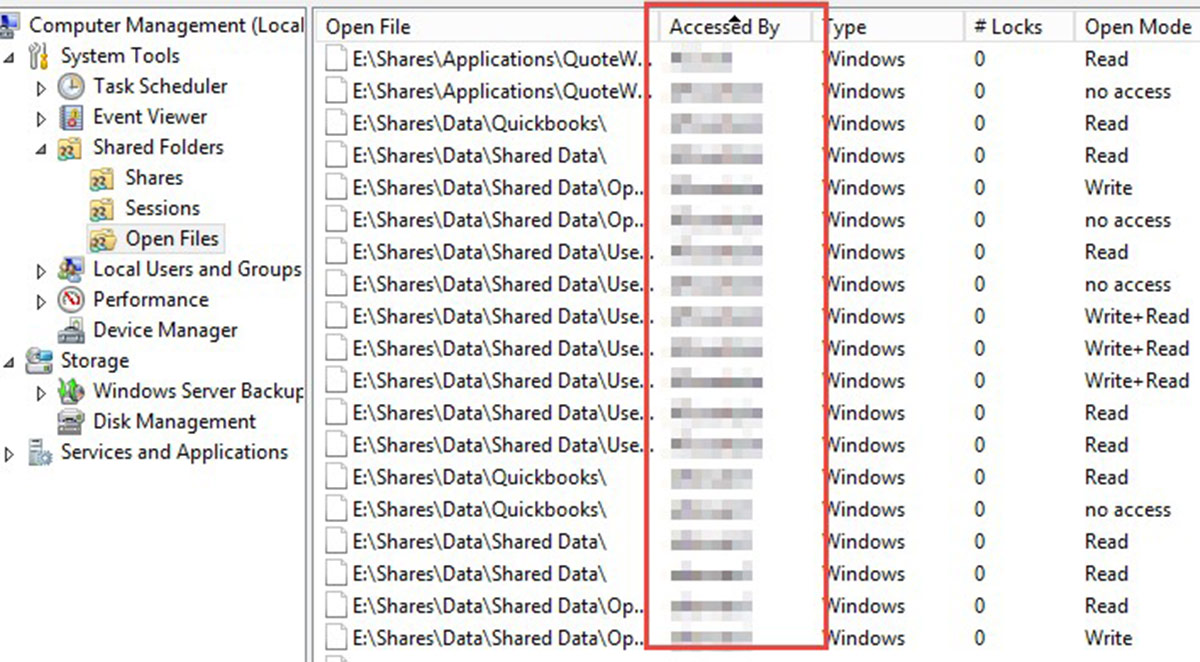

در این مرحله میدانید که سیستم شما آلوده شده است. ممکن است که یک یا چند کاربر، منشاء آلودگی باشد. احتمالا باجافزار چندین ساعت یا چندین روز پیش وارد سیستم شما شده است و حالا باید جلوی انتشار بیشتر آن را بگیرید. در مرحله اول باید Shareهای شبکه را آفلاین کنید.

به فایلهای باز در Shareهای رمزنگاری شده نگاه کنید. احتمال دارد که یکی از همین Shareهای باز، منبع آلودگی باشد که نام آن را بیمار صفر (Patient Zero) میگذاریم. اگر کاربری را پیدا کردید که صدها فایل باز دارد، احتمالا همان بیمار صفر است.

اما کدام Shareها باید قفل شوند؟ ایمنترین کار، قفل کردن همه Shareها است. با این حال ممکن است با توجه به وضعیت کارها در سازمان شما نیاز باشد که بعضی از آنها را باز بگذارید. در این مرحله باید عوامل زیادی را در نظر داشته باشید.

قفل کردن shareها فرآیند رمزنگاری را در صورتی که هنوز در حال انجام باشد، متوقف میکند. همچنین، با این کار جلوی رمزنگاری سایر shareها پیش از پاکسازی شبکه نیز گرفته میشود.

گام سوم: خاموش کردن بیمار صفر

شناسایی بیمار صفر و خاموش کردن آن اهمیت بسیار زیادی دارد. البته این کار در سازمانهای بزرگ، بسیار دشوار است. برای این کار میتوانید به صورت زیر عمل کنید:

۱- مالک فایلهای جدید کیست (دستورالعملهای رمزگشایی در پیام باج افزار)؟

۲- برای تغییر فایلهای رمزنگاری شده به چه مجوزهایی نیاز داریم؟ چه کسی آن مجوزها را دارد؟

۳- فایلهای باز در shareها را ببینید تا کاربرانی را که مورد حمله قرار نگرفتهاند را پیدا کنید.

در صورتی که بیمار صفر را پیدا کرده و به سرعت عمل کنید، امکان محدود کردن سرایت باجافزار به دیگر سیستمها در شبکه سازمان وجود دارد. متأسفانه در بعضی از موارد، تا پیش از آلوده شدن تمامی shareها، وجود باجافزار مشخص نمیشود.

تمامی سیستمهایی را که احتمالا به باجافزار آلوده شدهاند خاموش کرده و آنها را از شبکه جدا کنید. تا زمانی که این سیستمها به طور کامل از وجود باجافزار پاکسازی نشدهاند تهدیدی برای امنیت شبکه محسوب میشوند و میتوانند مجددا باجافزار را پخش کنند.

گام چهارم: شناسایی باج افزار

گام بعدی، شناسایی نوع باجافزار است تا بتوان بهترین طرح بازیابی و مدیریت بحران را با توجه به وضعیت شبکه و سازمان شما، پیادهسازی کرد. این باجافزار توانسته است آنتیویروس و دیگر سیستمهای دفاعی شما را دور بزند و بنابراین، نمیتوانید روی کمک آنها حساب کنید.

اگر Shareهایی را که توسط باجافزار رمزنگاری شدهاند، بررسی کنید، سریعا متوجه یک پیام متنی میشوید که همان پیام باجافزار برای مطالبه باج است.

نکته بسیار مهم: اغلب انواع باج افزارها دارای تایمر هستند و وقتی که روی لینک فایل دستورالعمل کلیک میکنید، این تایمر، شروع میشود. وقتی زمان این تایمر به اتمام برسد، به احتمال زیاد یکی از دو سناریوی زیر اجرایی میشود:

- در بعضی از موارد با پایان زمان تایمر مبلغ باج دو برابر میشود.

- در موارد دیگر با پایان زمان تایمر دادهها به صورت همیشگی رمزنگاری میشوند.

بنابراین، تا زمانی که طرح و برنامه خود را مشخص نکردهاید روی این لینک کلیک نکنید.

فایل متنی باج افزار، نحوه کار آن را نشان میدهد. با سرچ کردن این متن در اینترنت میتوانید نوع باجافزار را تعیین کنید. هر نوع باجافزار، مشخصات خاص خودش را دارد که باید در رابطه با آنها تحقیق کنید. ابزارهای رمزگشایی برای بعضی از باج افزارها موجود هستند. شناسایی نوع باجافزار تنها چند دقیقه زمان میبرد و بنابراین، باید سریع اقدام کنید.

مرحله پنجم: فایلهای پشتیبان خود را بررسی کنید

در این مرحله باید تصمیمی سخت بگیرید: از فایلهای پشتیبان استفاده کنید (خواهشا فایل پشتیبان داشته باشید!) یا باج را پرداخت کنید. اگر میخواهید از فایلهای پشتیبان استفاده کنید، مطمئن شوید که این فایلها سالم و به روز باشند. یکی از بدترین اتفاقاتی که ممکن است بیفتد، بازیابی سیستمها با فایلهای پشتیبان و معیوب بودن با به روز نبودن این فایلها است. در صورتی که زمان تایمر تمام شود، احتمال دارد که هرگز نتوانید به دادههای خود برسید.

بنابراین، پیش از استفاده از فایلهای پشتیبان باید آنها را تست کنید.

محاسبه کردن زمان بازیابی نیز اهمیت بسیار زیادی دارد. در صورتی که فایل پشتیبان فقط چند گیگابایت حجم داشته باشد، بازیابی آن خیلی سریع انجام میشود. با این حال، بعضی از فایلهای پشتیبان آفسایت چندین ترابایت حجم دارند و ممکن است فرآیند بازیابی چندین روز طول بکشد.

برای اطمینان از زمان انجام بازیابی، در اجرای آزمایشی آن، اجازه دهید که بازیابی به مدت ۱۵ تا ۳۰ دقیقه انجام شود و بررسی کنید که در این مدت، چند درصد پیشرفت داشته است. با این کار میتوانید زمان بازیابی کامل را تخمین بزنید.

در صورتی که فایل پشتیبان شما سالم و به روز و زمان بازیابی نیز منطقی باشد، به هیچ وجه نباید باج را پرداخت کنید و بازیابی اطلاعات با استفاده از فایل پشتیبان، بهترین روش است.

در صورتی که فایل پشتیبان مناسبی نداشته باشید یا مدت بازیابی با استفاده از فایل پشتیبان خیلی طولانی باشد چارهای جز نوشیدن جام زهر و پرداخت باج ندارید.

گام ششم: پرداخت باج

همه سازمانهای امنیتی توصیه میکنند که در صورت حملات باجافزاری، نباید باج درخواستی پرداخت شود. در واقع، با پرداخت کردن باج به مجرمین سایبری انگیزه و منابع مالی برای حملات بعدی را میدهید. گذشته از این، به یاد داشته باشید که پرداخت باج تضمینکننده رمزگشایی اطلاعات شما نیست. اما اگر واقعا هیچ راه دیگری برای شما باقی نماند و بخواهید باج را پرداخت کنید، باید به نکاتی که در زیر برای شما توضیح میدهیم، توجه داشته باشید.

اکثر باج افزارها از شما می خواهند تا باج را به صورت بیتکوین یا دیگر رمزارزها پرداخت کنید زیرا در شبکههای بلاک چین عمومی، امکان رهگیری کاربران وجود ندارد.

برای خرید بیتکوین یا دیگر ارزهای دیجیتال میتوانید از صرافیهای ارزهای دیجیتال داخلی یا خارجی، کمک بگیرید. این صرافیها به شما کمک میکنند تا با پرداخت پولهای رایج مثل دلار، انواع مختلف ارزهای دیجیتال را بخرید.

پس از خرید ارز دیجیتال، باید آن را به آدرسی که در پیام باجافزار آمده، واریز کنید.

ارتباط گرفتن با مجرمین سایبری بسیار خطرناک است. بعضی از انواع باجافزارها برای رمزگشایی اطلاعات، نیازمند ارتباط با مجرم سایبری از طریق ایمیل هستند. احتمال حملات مجددا به سامانههای شما از طریق همین ارتباطات وجود دارد.

هر نوع ارتباطی با مجرمین سایبری طراح حمله باجافزاری که هویت شما را آشکار کند اشتباه است. اگر برای رمزگشایی اطلاعات خود مجبور هستید که با مهاجم ارتباط داشته باشید، از یک ایمیل جدید و ناشناس استفاده کنید.

گام هفتم: رمزگشایی

در صورتی که مهاجم بخواهد، پس از پرداخت باج توسط شما ابزاری برای رمزگشایی دادهها در اختیارتان قرار خواهد داد. بنابراین، باید از نرمافزاری که توسط مهاجم تولید شده، برای رمزگشایی استفاده کنید. باید در نظر داشته باشید که خود این نرمافزار نیز میتوانید نوعی بدافزار باشد و مشکل را بدتر کند.

برای استفاده از این ابزار باید فایلهای رمزنگاری شده را وارد یک ماشین مجازی کاملا ایمن و ایزوله کنید و سپس، با استفاده از ابزاری که توسط مهاجم در اختیارتان قرار میگیرد، آنها را در آن محیط ایمن، رمزگشایی کنید.

پیشگیری از نفوذ باجافزار و کاهش آسیبها در صورت نفوذ

تا اینجا به شما گفتیم که در صورت حمله باجافزاری موفق، باید چه اقداماتی انجام دهید. با این حال، مثل همیشه پیشگیری بهتر از درمان است و با رعایت نکاتی که در زیر گفته شده است، میتوانید احتمال آلوده شدن سیستمهای خود به باج افزارها را تا حد زیادی کاهش دهید.

مهمترین اقدامات پیشگیرانه برای پیشگیری از حملات باجافزاری و به حداقل رساندن آسیبهای این حملات به شرح زیر هستند:

- تهیه منظم بکآپها یا فایلهای پشتیبان و نگهداری آفلاین آنها

- آموزش دادن به کارکنان برای پیشگیری از حملات مهندسی اجتماعی

- استفاده از فیلتر اسپم در ایمیل

- تنظیم کردن اکستنشنهای نرمافزارها برای نمایش فایلهای .exe به منظور پیشگیری از کلیک کردن ناخواسته روی این فایلها

- بلاک کردن فایلهای .exe در ایمیل

- بلاک کردن فایلهای جاوااسکریپت بدافزاری

- محدود کردن استفاده از دسترسیهای افزایشیافته

- پچ کردن منظم و زود به زود نرمافزارها

- میکروسگمنتیشن (Microsegmentation) شبکههای سازمانی

- تگ کردن و نظارت تطبیقی

- تستهای منظم واکنش سریع

- تست جعبه شن

- نصب آنتی ویروس و آپدیت کردن منظم آن

- آپدیت کردن Gateway ایمیل

- بلاک کردن تبلیغات وبسایتها

- یکپارچهسازی استراتژیهای حفاظت فیزیکی و امنیت سایبری سازمان

آموزش

آموزش